Ανακαλύφθηκε ένας νέος τύπος malware στο Linux που εκμεταλλεύεται το παραπάνω, δηλαδή το γεγονός ότι πολλοί χρήστες δεν έχουν αλλάξει ποτέ το συγκεκριμένο password. Μόλις εγκατασταθεί το malware, και εκμεταλλευόμενο την αύξηση της αξίας των κρυπτονομισμάτων (η αξία του Bitcoin έφτασε τα $3000 ανά BTC) παράγει κρυπτονομίσματα προς όφελος του δημιουργού του malware.

Και το παραπάνω όχι μόνο χρησιμοποιεί το 100% σχεδόν των πόρων του περιορισμένων δυνατοτήτων επεξεργαστή του Raspberry Pi αλλά το καθιστά μέρος ενός mining botnet που βάζει χρήματα στις τσέπες του εμπνευστή και του ελεγκτή του.

Το malware επίσης δημιουργεί έναν anonymous proxy στο μηχάνημα του χρήστη. Ενδεχομένως να σκεφτείτε ότι είστε ασφαλείς πίσω από ένα firewall, ωστόσο με την άνοδο που βλέπει το πρωτόκολλο IPv6 σε πολλούς ISPs και το γεγονός ότι τα παλαιότερα τείχη προστασίας δεν είναι IPv6-ready, μην εκπλαγείτε αν διαπιστώσετε ότι η θύρα SSH είναι εκτεθειμένη στο Internet, με το NAT να μην αποτελεί εγγύηση πια.

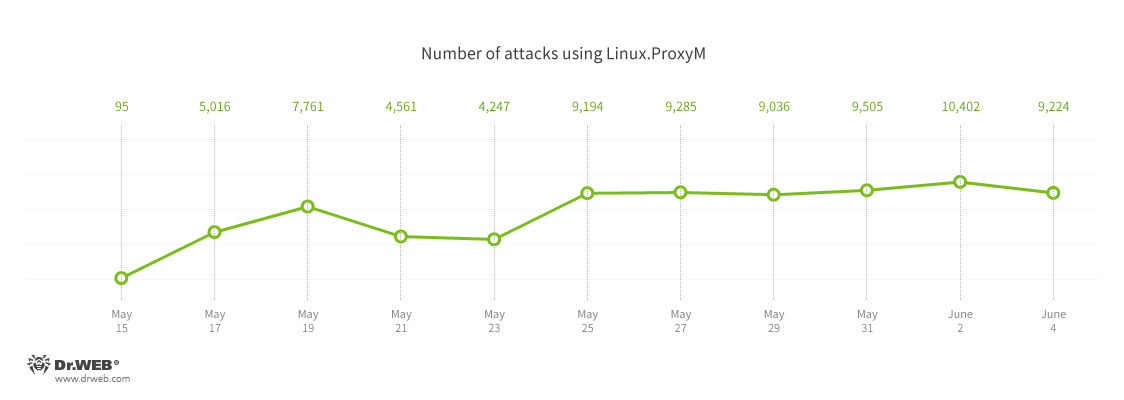

Το Linux trojan/ malware έχει την ονομασία Linux.MulDrop.14 και επηρεάζει όπως αναφέραμε συσκευές Raspberry Pi με στόχο το cryptocoin mining. Να αναφέρουμε επίσης ότι η εταιρεία Dr.Web ανακάλυψε και ένα δεύτερο στέλεχος του mining Linux malware που ονόμασαν Linux.ProxyM και μέχρι στιγμής έχει μολύνει 10000 συστήματα από τον Φεβρουάριο του 2017.

Site: TechPowerUp

Site: TechPowerUp

ΣΧΟΛΙΑ (27)

Δημιουργήστε ένα λογαριασμό ή συνδεθείτε για να σχολιάσετε

Πρέπει να είστε μέλος για να αφήσετε σχόλιο

Δημιουργία λογαριασμού

Εγγραφείτε με νέο λογαριασμό στην κοινότητα μας. Είναι πανεύκολο!

Δημιουργία νέου λογαριασμούΣύνδεση

Έχετε ήδη λογαριασμό; Συνδεθείτε εδώ.

Συνδεθείτε τώραΔημοσίευση ως Επισκέπτης

· Αποσύνδεση